Rufen Sie uns einfach an, und wir beraten Sie gerne zu unserem Seminar- und Studienangebot.

Unsere Ansprechpartner:

Michael Rabbat, Dipl.-Kfm.

MBA Chief Operating Officer

Claudia Hardmeier

Kunden-Center

Studienbetreuung

3.5.3. “Balanced Scorecard” zur Informationssicherheit

Eine weitere Möglichkeit, positiver Wertbeiträge für Informationssicherheit darzustellen ist eine an die Balanced Scorecard angelehnte Methode, wie diese von McMillan & Wheatman, 2010 vorgeschlagen wird. In Anlehnung an diese Methode wurde eine erste Security Balanced Scorecard aus zwölf „Key Performance Indicatoren“ (KPIs) entwickelt.

Diese Methode beruht im Wesentlichen darauf, auf Basis von Geschäftszielen und Unternehmenswerten, Ziele für die Informationssicherheit zu formulieren und diese messbar zu machen. Das Vorgehen gliedert sich in fünf Schritte:

- Schritt eins: Definition der Ziele aus verschiedenen Perspektiven z.B. Finanzen, Kunden, Betrieb, Markting & Sales.

- Schritt zwei: Formulierung der Grundsätze für die Zielerreichung.

- Schritt drei: Ermittlung der Risiken aus Sicht der IT- und Information Security.

- Schritt vier: Zuordnung der Risiken und Grundsätze zu den Zielen.

- Schritt fünf: Definition der KPIs auf Basis der Grundsätze.

Beispiel:

- Als Ziel des Kunden wird die Einhaltung aller relevanten internen und externen Regularien definiert.

- Für interne Regeln wird als Grundsatz definiert: So wenig Regeln wie möglich, so viele wie nötig. Zusätzlich: Interne Regeln müssen flexibel sein und dürfen das Geschäft nicht behindern. Als Grundsatz für externe Regel gilt: Compliance zu externen Regeln ist zwingend notwendig.

- Als Risiken werden die Aufdeckung von Verstößen gegen externe Compliance und der Verlust von Kundendaten durch Verletzung von internen Regeln definiert.

Mögliche Key Performance Indicators wären nun:

- Anzahl der Abweichungen in Bezug auf ein internes oder externes Regelwerk.

- Anzahl der Abweichungen im Prüfbericht der Wirtschaftprüfer.

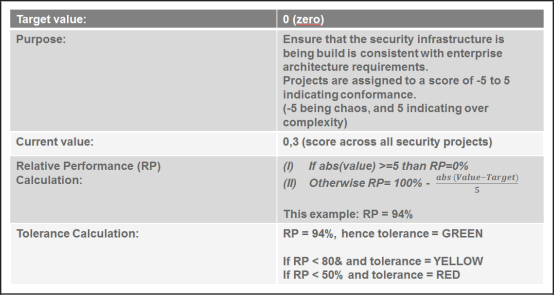

Abbildung 12: Beispiel für die Berechnung eines KPI einer Security-Balance Score Card.

Abbildung 12 zeigt die Berechnung des KPIs „Durchführung von Security Projekten entsprechend dem gewählten Architekturmodell“. Hier erhält jedes Security Projekt einen Punktwert für sein Entsprechen zum Security-Architekturmodell. Der sich ergebene Mittelwert wird über die für diesen KPI hinterlegte Formel errechnet und über hinterlegte Schwellenwerte für das Reporting in eine „Ampelfarbe“ grün, gelb oder rot übersetzt.

Die Security Balance Score Card ergibt sich nun aus mehreren KPIs, die auf Basis von Geschäftszielen und mit ihren verbundenen Security Risiken abgeleitet werden. Obwohl die Entwicklung einer solchen Scorecard aufwendig und kompliziert erscheint, ist ihr Nutzen hoch, da sie Geschäftsziele und den Status der Security-Compliance kombiniert und übersichtlich darstellt. So kann die Security Balance Score die Steuerung der Geschäftsziele aktiv unterstützen.