Rufen Sie uns einfach an, und wir beraten Sie gerne zu unserem Seminar- und Studienangebot.

Unsere Ansprechpartner:

Michael Rabbat, Dipl.-Kfm.

MBA Chief Operating Officer

Claudia Hardmeier

Kunden-Center

Studienbetreuung

3.4.1. Identifizierung von Informations-Risiken

Das Identifizieren von Informations-Risiken ist nach verschiedenen Ansätzen möglich. Es werden drei grundsätzlich verschiedene Blickwinkel unterschieden (Powell, 2005). Streng regulierte Industrien verwenden einen auf Risk-Governance beruhenden Ansatz. Hier steht eine hohe Regulation der Geschäftsprozesse durch Kontrollen im Vordergrund. Weniger regulierte Firmen verwenden einen Ansatz, der auf Experten-Knowhow und einen Risikobewußtsein beruht. Hierzu sind erfahrende Mitarbeiter notwendig, die das Identifizieren und Managen von Informations-Risiken unterstützen. Der dritte Ansatz ist IT-zentriert und wird von Firmen bevorzugt, die eine hohe Kontrolle über ihre IT-Architektur und IT-Infrastruktur besitzen und so leicht Abweichungen vom Soll-Prozess identifizieren können.

Für die Gesellschaften des Bayer-Konzerns in der VR China erscheint der Experten-basierte Ansatz am erfolgversprechendsten. Der Governance-orientierte Ansatz ist nicht zu empfehlen, da die IT-Funktion in der Bayer China Limited überwiegend als Serviceprovider auftritt und die IT-Governance deshalb nur schwach ausgeprägt ist. Auch gibt es unter den gegebenen Bedingungen keine Möglichkeit, die Risiko-Management Funktion in einem anderen Teil der Organisation aufzuhängen. Der IT-zentrierte Ansatz ist in einem Land wie der VR China, mit einer hohen Dynamik des Geschäftes, ebenso nicht zu empfehlen, da die IT-Infrastrukturkomponenten einem ständigen Wandel und Ausbau unterliegen.

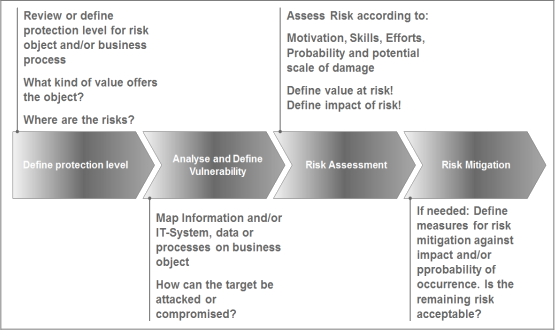

Abbildung 8: Überblick über den Prozess der Risiko-Identifizierung.

Abbildung 8 zeigt schematisch den gewählten Prozess der zur Identifikation und Bewertung von Informationsrisiken nach dem Expertenansatz führt. Nach einer Vorauswahl von Prozessen, Systemen, Informationen oder Funktionen durch das Expertenteam, wird der abgebildete Prozess in einem intensiven Dialog mit dem Informationsbesitzer durchlaufen. Mit einem mehrstufigen Interviewprozess wird zunächst eine Schutzbedarfsanalyse durchgeführt, in dem die Risiken auf Basis der Wertschöpfung für das Schutzobjekt abgeschätzt werden. Dabei wird die in der Vorauswahl vermutete Relevanz bzw. Wertstellung verifiziert. Anschließend erfolgt eine Analyse der Informationsflüsse und ein Mapping auf Systeme und Anwendungen. Hierbei werden Schwachstellen identifiziert, durch die Informationen bzw. der Prozess als Ganzes kompromittiert und gefährdet werden können. In einem sich anschließenden Risk-Assessment werden die Wahrscheinlichkeiten für Eintritt und Entdeckung des potentiellen Schadens abgeschätzt und dokumentiert. An dieser Stelle erfolgt ebenso die Abschätzung der potentiellen Schadenshöhe in Bezug auf Umsatz, Budget oder Betriebskosten. Durch diesen Schritt wird das Informationsrisiko monetär greifbar und damit auch für das Business besser greifbar. Der Prozess der Risikoidentifikation wird formal durch ein „Risk-Sign-Off“ durch den „Information-Owner“ bzw. „Process-Owner“ abgeschlossen und durch die Benennung eines „Risk-Accountables“ (vgl. Paul, 2010) vervollständigt. Das „Risk-Sign-Off“ und auch die Bennung eines „Risk-Accountables“ erfolgt entsprechend den in Abbildung 6 dargestellten Verantwortlichkeiten durch die CAO-Heads aller Konzerngesellschaften.

Im Anschluss an das Risk-Assessement kann mit der Erarbeitung von risikominierenden Schritten begonnen werden, die nach Bedarf bzw. Gegenüberstellung von Kosten und Nutzen implementiert werden (siehe Kapitel 3.5.4).

Als Alternative zum eingesetztem Expertenverfahren, bei dem Risiken an Hand von bekannten Risikoquellen, Vorgängen oder auf Grund von Erfahrungen identifiziert werden, ist ebenso eine systematische Analyse der Geschäftsprozesse entlang der Wertschöpfungskette denkbar. In jedem Fall ist es, auch bei Einsatz des Expertenverfahrens, sinnvoll, den dahinterliegenden Geschäftsprozess zu identifizieren und zu prüfen.

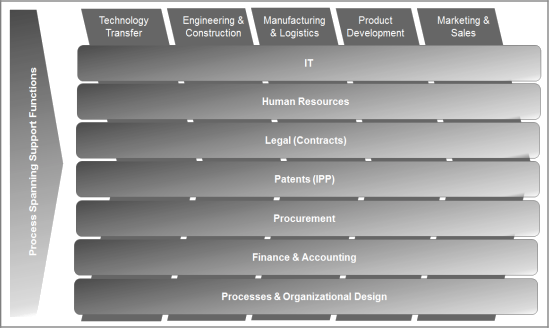

Abbildung 9: Matrix der Geschäfts-Kernprozesse und der übergreifenden Support Funktionen.

Bei dem Versuch, komplette Geschäftsprozesse hinsichtlich ihrer Informationsrisiken detailliert zu durchleuchten, stellte sich rasch heraus, dass diese nicht voneinander isoliert betrachtet werden können. Die mit einem Geschäftsprozess verbundenen Informationsrisiken sind häufig mit Supportfunktionen verbunden, die prozessübergreifend sind. Abbildung 9 stellt diesen Zusammenhang dar. Im Rahmen dieser Arbeit wurde deutlich, dass die Analyse ganzer Wertschöpfungsketten oder auch einer kompletter Supportfunktionen zu zeitaufwendig ist und auf mangelnde Akzeptanz der Gesellschaften stoßen dürfte. Dennoch bietet die Matrix der Geschäftsprozesse und der übergreifenden Supportfunktionen eine gute Orientierung und ist auch für den Experten-orientierten Ansatz wertvoll. So wird es möglich, identifizierte Risiken auch auf andere Prozesse zu übertragen oder innerhalb einer Supportfunktion nach gleichartige Risiken zu suchen.