Rufen Sie uns einfach an, und wir beraten Sie gerne zu unserem Seminar- und Studienangebot.

Unsere Ansprechpartner:

Michael Rabbat, Dipl.-Kfm.

MBA Chief Operating Officer

Claudia Hardmeier

Kunden-Center

Studienbetreuung

3.2. Überblick zum „Framework of Information Security and Risk-Management“

Bei der Erarbeitung des Architekturvorschlags zur Information-Security wurde auf einige bekannte Grundmodelle zurückgegriffen (Proctor, Witty, Scholtz, Bace, Casper, & Morency, 2010), (Scholtz, 2008). Im Laufe der Entwicklung wurden diese Elemente basierend auf den Diskussionen modifiziert, um sie an die vorhandenen Gegebenheiten anzupassen und die notwendige Akzeptanz für eine Implementierung zu erreichen.

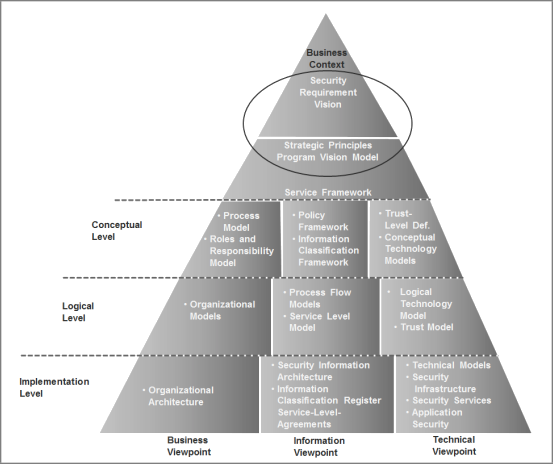

Abbildung 3 zeigt das Architekturmodell nach Abschluss des Designvorgangs, welches das Ergebnis von Workshops und Analysen ist. Der Vorteil dieses Vorschlages liegt in der klaren Gliederung, die das Modell horizontal und vertikal in drei Sektoren unterteilt. Übergeordnet ist der Business Context, der die Unternehmensvision und strategischen Prinzipien abbildet. Dadurch wird gewährleistet, dass bei der Bearbeitung der neun folgenden Felder stets der vorgegebene Rahmen berücksichtigt wird. Im konkreten Fall erfolgte die Einordnung in den gesamten Kontext auf Basis der Corporate Compliance Policy des Bayer Konzerns (Bayer AG, 2010).

Die horizontale Gliederung gewährleistet ein ausreichend detailliertes Modell, das die Corporate Vorgaben und „Security-Best-Practices“ integriert und die eher abstrakten Vorgaben konkret und nachvollziehbar auf die Implementationsebene herunterbricht. Die konzeptionelle Ebene enthält die stabilen, abstrakten Elemente, die im logischen Level mit Ideen, Methoden und Technologien ausgestattet werden. Auf der Implementationsebene werden Ressourcen und Systeme bereitgestellt um Anforderungen im Detail durch Projekte und Linienaufgaben umzusetzen. Die Implementationsebene enthält demnach detaillierte und kurzlebige Elemente, die häufiger aktuellen Veränderungen angepasst werden müssen.

Abbildung 3: Struktur und Inhalte des Architekturvorschlages zur Informationssicherheit, angepasst an die Erfordernisse des Bayer - Konzerns.

Vertikal wurde das Modell in drei verschiedene Sichtweisen gegliedert, um äußere Einflüsse und die thematische Breite abzubilden. Der „Business-Viewpoint“ stellt die Verbindung zum Rest des Unternehmens in Bezug auf Prozesse, Rollen, Verantwortlichkeiten und der Organisation her. Der „Information-Viewpoint“ ist die Schnittstelle, um den für die Information Security Funktionen relevante Input zu gewinnen und um Veränderungen der Anforderungen an das Security-Team abzubilden (vgl. 3.3.1). Aufgabe des „Technical Viewpoint“ ist die Umsetzung der Anforderungen und Entscheidungen durch das Security-Team in systemtechnische Vorgaben für die Hard-und Softwarekonfiguration und Autorisierungskonzepte.

Um stabile und skalierbare Risiko- und Security-Management Prozesse wie Policy Management, Training, Risk Assessment etc. zur Verfügung stellen zu können, wurde das Prozessmodell an die ITIL Infrastructure Library und ISO27001 angelehnt (Bundesamt für Sicherheit in der Informationstechnik, 2011), (Clinch, 2009). Dadurch kann es in andere IT-Prozesse der IT-Service Erbringung integriert werden. Die Prozesse nach ISO27001 sind nach dem Vorgehen „Plan, Build, Run and Check“ aufgebaut. Aspekte des Reportings stammen aus der ITIL Infrastructure-Library.

Prozesse des Information Security Architektur Modells gültig." class="wp-image-10147 size-full" height="298" src="https://sgbs.ch/wp-content/uploads/Abbildung-4-Generisches-Prozess-Schema-fur-die-Information-Security.-Es-ist-fur-alle-Prozesse-des-Information-Security-Architektur-Modells-gultig..png" width="553"> Abbildung 4: Generisches Prozess-Schema für die Information-Security. Es ist für alle Prozesse des Information Security Architektur Modells gültig.

Abbildung 4 zeigt das entwickelte Prozess-Schema, das für alle Prozesse des Information-Security Architecture Modells gültig ist. Der ISO-Schritt „Check“ wurde durch „Measure“ ersetzt, da ein Ziel der Implementation auch die Messbarkeit der Information-Security ist (siehe Kapitel 3.5). Ein wichtiger Aspekt ist dabei die Ausgewogenheit der Prozesse zwischen Governance und Servicefunktion, die die Akzeptanz und den Nutzen der Maßnahmen unterstreichen soll. Gute Kommunikation und Schaffung einer Security-Awareness sind hier Grundvoraussetzungen.

Für die Kommunikation im Rahmen des Change Management wurde ein vereinfachter und leicht nachzuvollziehender Ansatz gewählt. Die verschiedenen, für die Einführung notwendigen Einzel-Maßnahmen wurden in drei Blöcke, den „Implementierungsdomänen“, gegliedert und werden im Folgenden als „Framework“ bezeichnet. Dieser Ansatz vermeidet Überforderung, erhöht dadurch die Akzeptanz und somit die Wahrscheinlichkeit für eine erfolgreiche Implementierung (siehe Abbildung 5). Jede der Domänen wird in den nachfolgenden Kapiteln detailliert beschrieben.

Management von Informationsrisiken am konkreten Beispiel." class="wp-image-10148 size-full" height="308" src="https://sgbs.ch/wp-content/uploads/Abbildung-5-Framework-zum-Risiko-basierten-Management-von-Informationsrisiken-am-konkreten-Beispiel..png" width="555"> Abbildung 5: Framework zum Risiko-basierten Management von Informationsrisiken am konkreten Beispiel.

Als Grundsatz für jede der vorgeschlagenen Implementierungsdomänen gilt das Grundprinzip des „Risiko basierten Ansatz“ in Anlehnung an das Risikomanagement der pharmazeutischen Compliance nach GAMP (International Society for Pharmaceutical Engineering, 2008). Zentraler Ansatz dieses Regelwerkes ist das Risikomanagement von Großrisiken mit signifikanten Auswirkungen und hohen Eintrittswahrscheinlichkeiten. Risiken mit geringeren Auswirkungen werden nicht oder zu einem späteren Zeitpunkt bearbeitet. Auf Grund der Komplexität der Geschäfts- bzw. der Herstellprozesse wird hier kein ganzheitliches Risiko-Management gefordert sondern die Beschränkung auf Großrisiken als ausreichend angesehen.